Простая аутентификация на основе многоразовых паролей. Типовые схемы идентификации и аутентификации в ТКС.

Аутентификация на основе многоразовых паролей

Базовый принцип «единого входа» предполагает достаточность одноразового прохождения пользователем процедуры аутентификации для доступа ко всем сетевым ресурсам. Поэтому в современных операционных системах предусматривается централизованная служба аутентификации, которая выполняется одним из серверов сети и использует для своей работы базу данных, где хранятся учетные записи пользователей сети. В эти учетные данные наряду с другой информацией включены идентификаторы и пароли пользователей.

Процедуру простой аутентификации пользователя в сети можно представить следующим образом. При попытке логического входа в сеть пользователь набирает на клавиатуре компьютера свои идентификатор и пароль. Эти данные поступают для обработки на сервер аутентификации. В базе данных, хранящейся на сервере аутентификации, по идентификатору пользователя находится соответствующая запись; из нее извлекается пароль и сравнивается с тем паролем, который ввел пользователь. Если они совпали, то аутентификация прошла успешно, пользователь получает легальный статус и те права на ресурсы сети, которые определены для его статуса системой авторизации.

В схеме простой аутентификации передача пароля и идентификатора пользователя может производиться следующими способами

• в незашифрованном виде. Например, согласно протоколу парольной аутентификации РАР (PasswordAuthenticationProtocol) пароли передаются по линии связи в открытой незащищенной форме; • в защищенном виде. Все передаваемые данные (идентификатор и пароль пользователя, случайное число и метки времени) защищены посредством шифрования или однонаправленной функции.

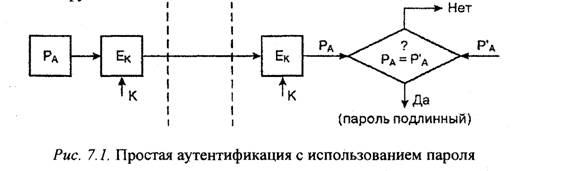

Схема простой аутентификации с использованием пароля показана на рис. 7.1. Вариант аутентификации с передачей пароля пользователя в незашифрованном виде не гарантирует даже минимального уровня безопасности, так как процесс подвержен многочисленным атакам и легко компрометируется. Чтобы защитить пароль, его нужно зашифровать перед пересылкой по незащищенному каналу. Для этого в схему включены средства шифрования Ек и расшифрования Dk, управляемые разделяемым секретным ключом К. Проверка подлинности пользователя основана на сравнении присланного пользователем пароля PA и исходного значения РА’хранящегося в сервере аутентификации. Если значения PA и РА’ совпадают, то пароль PAсчитается подлинным, а пользователь А — законным.

Схемы организации простой аутентификации различаются не только методами передачи паролей, но и видами их хранения и проверки. Наиболее распространенный способ — хранение паролей пользователей в открытом виде в системных файлах, причем на эти файлы устанавливаются атрибуты защиты от чтения и записи (например, при помощи описания соответствующих привилегий в списках контроля доступа операционной Системы). Система сопоставляет введенный пользователем пароль с хранящейся в файле паролей записью. В этом случае не используются криптографические механизмы, такие как шифрование или однонаправленные функции. Недостатком данного способа является возможность получения злоумышленником в системе привилегий администратора, включая права доступа к системным файлам, и в частности, к файлу паролей.

С точки зрения безопасности более предпочтителен метод передачи и хранения паролей с использованием односторонних функций. Его суть заключается в том, что пользователь должен пересылать вместо открытой формы пароля его отображение, получаемое с использованием односторонней функции h (.). Это преобразование гарантирует невозможность раскрытия противником пароля по его отображению, так как противник наталкивается на неразрешимую числовую задачу.

Например, односторонняя функция h (.) может быть определена следующим образом:

, где Р — пароль пользователя;

, где Р — пароль пользователя;

ID — идентификатор пользователя;

Ер — процедура шифрования, выполняемая с использованием пароля Р в качестве ключа.

Такие функции удобны, если длина пароля и ключа одинаковы. В этом случае проверка подлинности пользователя А с помощью пароля РА состоит из пересылки серверу аутентификации отображения h (РА) и сравнения его с предварительно вычисленным и хранимым в базе данных сервера аутентификации эквивалентом h’ (РА). Если отображения h (РА) и h’ (РА) равны, то считается, что пользователь успешно прошел аутентификацию.

На практике пароли состоят лишь из нескольких символов— так пользователям легче запомнить их. Короткие пароли уязвимы к атаке полного перебора всех вариантов. для того чтобы предотвратить подобную атаку, функцию h (Р) можно определить иначе, например в виде:

h (P)= E рек (ID),

где К и ID — соответственно ключ и идентификатор отправителя.

Различают две формы представления объектов, аутентифицирующих пользователя: • внешний аутентифицирующий объект, не принадлежащий системе;

• внутренний объект, принадлежащий системе, в который переносится информация из внешнего объекта.

Внешние объекты могут быть представлены на различных носителях информации — пластиковых картах, смарт-картах, гибких магнитных дисках и т.п. Внешняя и внутренняя формы представления аутентифицирующего объекта должны быть семантически тождественны.

Допустим, что в компьютерной системе зарегистрировано n пользователей. Пусть i-й аутентифицирующий объект i-го пользователя содержит два информационных поля:

IDi —. неизменный идентификатор i-го пользователя, который является аналогом имени и используется для идентификации пользователя;

Кi — аутентифицирующая информация пользователя, которая может изменяться и используется для аутентификации (например, пароль Рi = Кi ).

Описанная структура соответствует практически любому Ключевому носителю информации, используемому для опознания пользователя. Например, для носителей типа пластиковых карт выделяются неизменяемая информация IDi, первичной персонализации пользователя и объект в файловой структуре Карты, содержащий Кi.

Совокупную информацию в ключевом носителе можно назвать первичной аутентифицирующей информацией i-го пользователя. Очевидно, что внутренний аутентифицирующий объект не должен существовать в системе длительное время (больше времени работы конкретного пользователя). Для длительного хранения следует использовать данные в защищенной форме.

Системы простой аутентификации на основе многоразовых паролей имеют пониженную стойкость, поскольку в них выбор аутентифицирующей информации происходит из относительно небольшого множества осмысленных слов.

Дата добавления: 2018-06-01; просмотров: 639; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!