Строгая аутентификация, основанная на симметричных алгоритмах.

Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая (доказывающая) сторона доказывает свою подлинность проверяющей стороне, демонстрируя знание какого-либо секрета, который, например, может быть предварительно распределен безопасным способом между сторонами аутентификационного обмена. Доказательство знания секрета осуществляется с помощью последовательности запросов и ответов с использованием криптографических методов и средств.

Существенным является тот факт, что доказывающая сторона демонстрирует только знание секрета, но сам он в ходе аутентификационного обмена не раскрывается. Это обеспечивается посредством ответов доказывающей стороны на различные запросы проверяющей стороны. При этом результирующий запрос зависит только от пользовательского секрета и начального запроса, который обычно представляет произвольно выбранное в начале протокола большое число. В большинстве случаев строгая аутентификация заключается в том, что каждый пользователь аутентифицируется по признаку владения своим секретным ключом, те. пользователь имеет возможность определить, владеет ли его партнер по связи надлежащим секретным ключом и может ли использовать этот ключ для подтверждения того, что действительно является подлинным партнером по информационному обмену.

В соответствии с рекомендациями стандарта Х.509 различают процедуры строгой аутентификации следующих типов:

|

|

|

• односторонняя аутентификация;

• двусторонняя аутентификация;

• трехсторонняя аутентификация.

Односторонняя аутентификация предусматривает обмен информацией только в одном направлении.

Двусторонняя аутентификация по сравнению с односторонней содержит дополнительный ответ проверяющей стороны доказывающей стороне, который должен убедить ее, что связь устанавливается именно с тем партнером, которому были пред- назначеныаутентификационные данные.

Трехсторонняя аутентификация содержит дополнительную передачу данных от доказывающей стороны проверяющей. Такой подход позволяет отказаться от использования меток времени при проведении аутентификации.

В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации можно разделить на следующие группы:

• протоколы строгой аутентификации на основе симметричных алгоритмов шифрования;

• протоколы строгой аутентификации на основе однонаправленнЫих ключевых хэш-функций;

• протоколы строгой аутентификации на основе асимметрИчных алгоритмов шифрования;

• протоколы строгой аутентификации на основе алгоритМОВ электронной цифровой подписи.

|

|

|

Протоколы аутентификации с симметричными алгоритмами шифрования

Широко известными представителями протоколов, обеспечивающих аутентификацию пользователей с привлечением в процессе аутентификации третьей стороны, являются протокол распределения секретных ключей Нидхэма и Шредера и протокол Kerberos.

Рассмотрим следующие варианты аутентификации:

• односторонняя аутентификация с использованием меток времени;

• односторонняя аутентификация с использованием случайных чисел;

• двусторонняя аутентификация.

В каждом из этих случаев пользователь доказывает свою подлинность, демонстрируя знание секретного ключа, так как производит с его помощью расшифрование запросов.

Введем следующие обозначения:

—случайное число, сгенерированное участником А;

—случайное число, сгенерированное участником А;

—случайное число, сгенерированное участником В;

—случайное число, сгенерированное участником В;

—метка времени, сгенерированная участником А;

—метка времени, сгенерированная участником А;

—симметричное шифрование на ключе К (ключ К должен быть предварительно распределен между А и В).

—симметричное шифрование на ключе К (ключ К должен быть предварительно распределен между А и В).

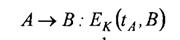

1. Односторонняя аутентификация, основанная на метках времени:

После получения и расшифрования данного сообщения участник В убеждается в том, что метка времени  действительна и идентификаторВ, указанный в сообщении, совпадает с его собственным. Предотвращение повторной передачи данного сообщения основывается на том, что без знания ключа невозможно изменить метку

действительна и идентификаторВ, указанный в сообщении, совпадает с его собственным. Предотвращение повторной передачи данного сообщения основывается на том, что без знания ключа невозможно изменить метку  идентификаторВ.

идентификаторВ.

|

|

|

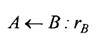

2. Односторонняя аутентификация, основанная на использовании случайных чисел:

Участник В отправляет участнику А случайное число  .УчастникА шифрует сообщение, состоящее из полученного числа

.УчастникА шифрует сообщение, состоящее из полученного числа  и идентификатораВ, и отправляет зашифрованный текст участнику В. Последний расшифровывает полученное сообщение и сравнивает содержащееся в нем случайное число с тем, которое он послал участнику А. дополнительно он проверяет имя, указанное в сообщении.

и идентификатораВ, и отправляет зашифрованный текст участнику В. Последний расшифровывает полученное сообщение и сравнивает содержащееся в нем случайное число с тем, которое он послал участнику А. дополнительно он проверяет имя, указанное в сообщении.

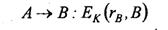

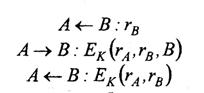

3. Двусторонняя аутентификация, использующая случайные значения:

При получении второго сообщения участник В выполняет те же проверки, что и в предыдущем протоколе, и дополнительно расшифровывает случайное число  для включения его в третье сообщение для участникаА.

для включения его в третье сообщение для участникаА.

Третье сообщение, полученное участником А, позволяет ему убедиться на основе проверки значений  ,

,  имеет дело именно с участникомВ.

имеет дело именно с участникомВ.

Дата добавления: 2018-06-01; просмотров: 431; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!