Укажите источник информации и через какую поисковую систему она была найдена.

Заполните таблицу, используя поисковую систему Яндекс: www . yandex . ru .

| Слова, входящие в запрос | Структура запроса | Количество найденных страниц | Электронный адрес первой найденной ссылки |

| Информационная система | Информационная! Система! | ||

| Информационная + система | |||

| Информационная - система | |||

| «Информационная система» | |||

| Персональный компьютер | Персональный компьютер | ||

| Персональный & компьютер | |||

| $title (Персональный компьютер) | |||

| $anchor (Персональный компьютер) |

Выполненную и правильно оформленную работу предоставить преподавателю.

Оценка ____________

Тема 1.6.Защита информации, антивирусная защита .

Тема 1.6.Защита информации, антивирусная защита .

Занятие 10. Защита информации в компьютерных системах .

Задание № 1. Дайте определения следующим понятиям .

1.1. Защита информации – _____________________________________________________

__________________________________________________________________________

1.2. Информационной безопасностью называют __________________________________

__________________________________________________________________________

__________________________________________________________________________

1.3. Защиту информации можно условно разделить на защиту:_______________________

__________________________________________________________________________

Задание № 2. Потеря информации может произойти по следующим причинам:

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________.

|

|

|

Задание № 3 . Продолжите предложение.

3.1. Несанкционированный доступ - ____________________________________________

_____________________________________________________________________________

_____________________________________________________________________________.

3.2. Основные типовые пути несанкционированного получения информации:

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________

_______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________.

3.3. Для защиты информации от несанкционированного доступа применяются:

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________;

- _______________________________________________________________________.

Задание № 4 . Ответьте на вопросы теста.

| № | Вопрос | Варианты ответов |

| 1 | Обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя это: | а) Электронное сообщение б) Распространение информации в) Предоставление информации г) Конфиденциальность информации д) Доступ к информации |

| 2 | Процедура проверки соответствия субъекта и того, за кого он пытается себя выдать, с помощью некой уникальной информации: | а) Авторизация б) Обезличивание в) Деперсонализация г) Аутентифика́ция д) Идентификация |

| 3 | Простейшим способом идентификации в компьютерной системе является ввод идентификатора пользователя, который имеет следующее название: | а) Токен б) Password в) Пароль г) Login д) Смарт-карта |

| 4 | Основное средство, обеспечивающее конфиденциальность информации, посылаемой по открытым каналам передачи данных, в том числе – по сети интернет: | а) Идентификация б) Аутентификация в) Авторизация г) Экспертиза д) Шифрование |

| 5 | К биометрической системе защиты относятся: (выберите несколько вариантов ответа) | а) Защита паролем б) Физическая защита данных в) Антивирусная защита г) Идентификация по радужной оболочке глаз д) Идентификация по отпечаткам пальцев |

| 6 | Для безопасной передачи данных по каналам интернет используется технология: | а) WWW б) DICOM в) VPN г) FTP д) XML |

| 7 | Несанкционированный доступ к информации это: | а) Доступ к информации, не связанный с выполнением функциональных обязанностей и не оформленный документально б) Работа на чужом компьютере без разрешения его владельца в) Вход на компьютер с использованием данных другого пользователя г) Доступ к локально-информационной сети, связанный с выполнением функциональных обязанностей д) Доступ к СУБД под запрещенным именем пользователя |

| 8 | Процедура, проверяющая, имеет ли пользователь с предъявленным идентификатором право на доступ к ресурсу это: | а) Идентификация б) Аутентификация в) Стратификация г) Регистрация д) Авторизация |

| 9 | Для того чтобы снизить вероятность утраты информации необходимо: | а) Регулярно производить антивирусную проверку компьютера б) Регулярно выполнять проверку жестких дисков компьютера на наличие ошибок в) Регулярно копировать информацию на внешние носители (сервер, компакт-диски, флэш-карты) г) Защитить вход на компьютер к данным паролем д) Проводить периодическое обслуживание ПК |

| 10 | Информационная безопасность обеспечивает… | а) Блокирование информации б) Искажение информации в) Сохранность информации г) Утрату информации д) Подделку информации |

| 11 | Хищение информации – это… | а) Несанкционированное копирование информации б) Утрата информации в) Блокирование информации г) Искажение информации д) Продажа информации |

| 12 | Обеспечение информационной безопасности есть обеспечение… | а) Независимости информации б) Изменения информации в) Копирования информации г) Сохранности информации д) Преобразования информации |

|

|

|

|

|

|

|

|

|

Ответы:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 |

Выполненную и правильно оформленную работу предоставить преподавателю.

Оценка ____________

Занятие 11-12. Компьютерные вирусы. Антивирусные программы (полифаги, ревизоры, блокировщики ).

Занятие 11-12. Компьютерные вирусы. Антивирусные программы (полифаги, ревизоры, блокировщики ).

Задание № 1. Допишите предложения

1. 1. Компьютерный вирус – это ___________________________________________________

__________________________________________________________________________________________________________________________________________________________________

1.2. По степени воздействия вирусы делятся на:

- _______________________________________________________________________

- _______________________________________________________________________

- _______________________________________________________________________

1.3. По среде обитания вирусы делятся на:

1. _______________________________________________________________________

2. _______________________________________________________________________

3. _______________________________________________________________________

4. _______________________________________________________________________

5. _______________________________________________________________________

1.4. По способу заражения вирусы делятся на:

1.__________________________________________________________________________

2.__________________________________________________________________________

1.5. По особенностям алгоритма вирусы делятся на:

1.__________________________________________________________________________

2.__________________________________________________________________________

3.__________________________________________________________________________

4.__________________________________________________________________________

5.__________________________________________________________________________

6.__________________________________________________________________________

7.__________________________________________________________________________

8.__________________________________________________________________________

9.__________________________________________________________________________

Задание № 2. Соедините линиями названия видов вирусов со средами, в которых распространяются.

| Загрузочные вирусы | В файлах документов | |

| Файловые вирусы | В выполняемых файлах | |

| Сетевые вирусы | . | В сети |

| Макровирусы | В той же области диска, что и файлы ОС |

Задание № 3. Опишите профилактику заражения компьютера вирусом в зависимости от типа вируса.

| Тип вируса | Степень опасности | Профилактика |

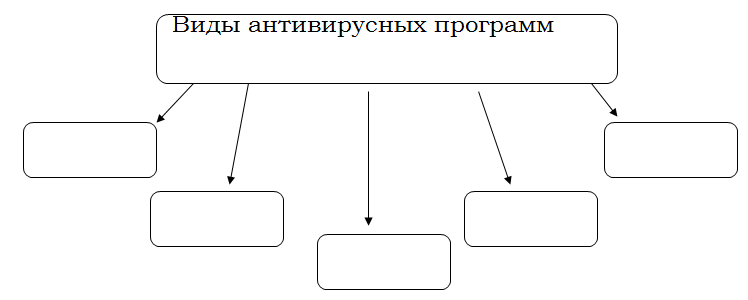

Задание № 4. Заполните схему “Виды антивирусных программ”

Задание № 5. Пометьте пункты, которые можно отнести к профилактическим мере по борьбе с вредоносными программами.

o Не запускать на выполнение незнакомые программы.

o Не пользоваться пиратскими копиями программных продуктов.

o Удалять электронные письма, содержащие вложенные файлы.

o Не открывать полученные из Интернета документы без проверки на наличие вирусов.

o Периодически создавать резервные копии важных файлов на внешних носителях информации флэш-накопителях, оптических дисков.

o Ежедневно производить полную проверку компьютера на наличие вирусов и других вредоносных программ

Задание № 6. Изучите, какой ущерб экономике России наносят создатели компьютерных вирусов.

____________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Задание № 7. Изучите сходства и различия компьютерных и биологических вирусов.

_________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Задание № 8 . Практическая работа

Цель: Ознакомиться с различными видами программных средств защиты от вирусов.

Ход работы:

Дата добавления: 2019-09-08; просмотров: 655; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!