Угрозы информационной безопасности

ГОСУДАРСТВЕННОЕ АВТОНОМНОЕ ПРОФЕССИОНАЛЬНОЕ

ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

РЕСПУБЛИКИ БАШКОРТОСТАН

«САЛАВАТСКИЙ МЕДИЦИНСКИЙ КОЛЛЕДЖ»

ИНДИВИДУАЛЬНЫЙ ПРОЕКТ

ЗАЩИТА МЕДИЦИНСКОЙ ИНФОРМАЦИИ

Выполнила

ЛоктионоваДарья Сергеевна

Студентка специальности

34.02.01 Сестринское дело

Группа 102 СК

Руководитель

Шеститко Тамара Анатольевна

____________________________

«___» __________________2018г.

г. Салават, 2018г

ОГЛАВЛЕНИЕ

| ВВЕДЕНИЕ……………………………………………………………….. | 3-4 |

| Глава 1.Основные принципы защиты информации ………………… | |

| 1.1. Законодательные основы защиты ПД (персональные данные)… | 5-6 |

| 1.2. Угрозы информационной безопасности …………………………. | 6-7 |

| 1.3. Методы защиты информации ………………………………. | 7-8 |

| 1.4. Средства защиты информации ………………………………… | 8-10 |

| Глава 2. Исследовательская часть………………………………… | |

| ЗАКЛЮЧЕНИЕ……………………………………………… | 11 |

| СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ…………………….. | 12 |

| ПРИЛОЖЕНИЯ………………………………… | 13-21 |

|

|

|

ВВЕДЕНИЕ

В наш век – век информационных технологий применение персональных компьютеров во всех сферах человеческой деятельности практически незаменимо. Компьютеризация всех отраслей промышленности и народного хозяйства, начавшаяся в XX веке, продолжается и в наши дни. Создание информационных систем (ИС) и автоматизация обработки различной информации повышают производительность труда любой организации и ускоряют процесс доступа к информации. Однако, процесс компьютеризации имеет и другую сторону: облегчение доступа к базам данных (БД) получают и злоумышленники. Имея доступ к различным базам данных, злоумышленники могут использовать их для вымогания денег, других ценных сведений, материальных ценностей и прочего.

Поэтому защита информации в наше время является актуальным вопросом. Наибольший интерес для злоумышленников представляют сведения, хранящиеся в БД государственных структур, таких как МВД, ФНС и других, а также подконтрольных им организациям, таким как учреждения здравоохранения, образования.В медицинских организациях хранится информация, напрямую связанная с субъектом персональных данных. Получив доступ к БД какой-нибудь медицинской организации, злоумышленник может шантажировать больного, либо его родственников, а также испортить ему репутацию, или обнародовать конфиденциальные сведения, касающиеся здоровья пациентов.

|

|

|

Защита информационных данных (в частности персональных данных пациентов и сотрудников лечебно-профилактического учреждения) является актуальной темой в нашей стране еще и потому,

3

что законодательная база по этому вопросу существует менее 10 лет и часто лица, ответственные за обработку и хранение персональных данных(ПД) не знают основных правил безопасности доверенной им информации.

Цель:Узнать какие бывают способы защиты информации, определить какими антивирусными программами эффективнее пользоваться.

Задачи:

1.Определить законодательные основы защиты персональных данных.

2.Определить угрозы информационной безопасности.

3.Рассмотреть средства и методы защиты информации.

|

|

|

Гипотеза:Применение современных средств и методов, уменьшить угрозы информационной безопасности.

4

Законодательные основы защиты ПД (персональные данные)

Персональные данные(ПД) или личностные данные — любые сведения, относящиеся к прямо или косвенно определённому или определяемому физическому лицу (субъекту персональных данных), которые предоставляются другому физическому или юридическому лицу либо лицам.

В настоящее время в Российской Федерации ведется государственный надзор в сфере обеспечения безопасности ПД.

Нормативно-правовое регулирование в сфере обработки и защиты ПД осуществляется в соответствии с:

- Конституцией Российской Федерации;

- федеральными законами;

- кодексами РФ;

- указами Президента РФ;

- Постановлениями Правительства РФ;

Целью российского законодательства в области защиты персональных данных является защита прав и свобод гражданина при обработке его персональных данных, в том числе защиты прав на неприкосновенность частной жизни, личную и семейную тайну.

Основным Федеральными законами в области обеспечения информационной безопасности являются следующие:

|

|

|

- ФЗ №149 «Об информации, информационных технологиях и о защите информации» от 27 июля 2006г.

Данный закон регулирует отношения, возникающие при:

5

а) осуществлении права на поиск, получение, передачу, производство и распространение информации;

б) применении информационных технологий;

в) обеспечении защиты информации.

ФЗ№152 регулирует отношения, возникающие при обработке ПД, выполняемой федеральными органами государственной власти, иными государственными органами, а также юридическими или физическими лицами с использованием средств автоматизации или без них.

- Приказ ФСТЭК России, ФСБ России, Мининформсвязи России № 55/86/20 "Об утверждении порядка проведения классификации информационных систем персональных данных" от 18.02.2009 г.

- Постановление Правительства РФ №781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных» от 17 ноября 2007 г.

- Постановление Правительства РФ №687 «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации» от 15 сентября 2008 г.

Но прежде чем говорить об обеспечении безопасности обработки и хранения ПД, необходимо определить, что же такое информационная безопасность.

Угрозы информационной безопасности

Угрозы безопасности ПД в ИСПД можно классифицировать по нескольким признакам:

- по видам возможных источников угроз;

6

- по типу ИСПД, которые подвергаются данным угрозам;

- по виду несанкционированных действий, осуществляемых с ПД;

- по используемой уязвимости;

- по способам реализации угроз;

По способам реализации угроз можно выделить:

- угрозы утечки ПД по техническим каналам;

- угрозы, связанные с несанкционированным доступом к ПД;

- угрозы специальных воздействий на ИСПД. по объекту воздействия.

Методы защиты информации

Установка препятствия - метод физического преграждения пути злоумышленнику к защищаемой информации, в т.ч. попыток с использованием технических средств съема информации и воздействия на нее.

1. Управление доступом - метод защиты информации за счет регулирования использования всех информационных ресурсов, в т.ч. автоматизированной информационной системы предприятия.

2. Идентификацию пользователей, персонала и ресурсов информационной системы (присвоение каждому объекту персонального идентификатора);

3. Аутентификацию (установление подлинности) объекта или субъекта по предъявленному им идентификатору;

4. Проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

7

5. Разрешение и создание условий работы в пределах установленного регламента;

6. Регистрацию (протоколирование) обращений к защищаемым ресурсам;

7. Реагирование (сигнализация, отключение, задержка работ, отказ в запросе) при попытках несанкционированных действий.

Маскировка – метод защиты информации с использованием инженерных, технических средств, а также путем криптографического закрытия информации.

Современные криптографические методы защиты информации включают в себя четыре крупных раздела:

- симметричные криптосистемы;

- криптосистемы с открытым ключом;

- электронная подпись;

- управление ключами.

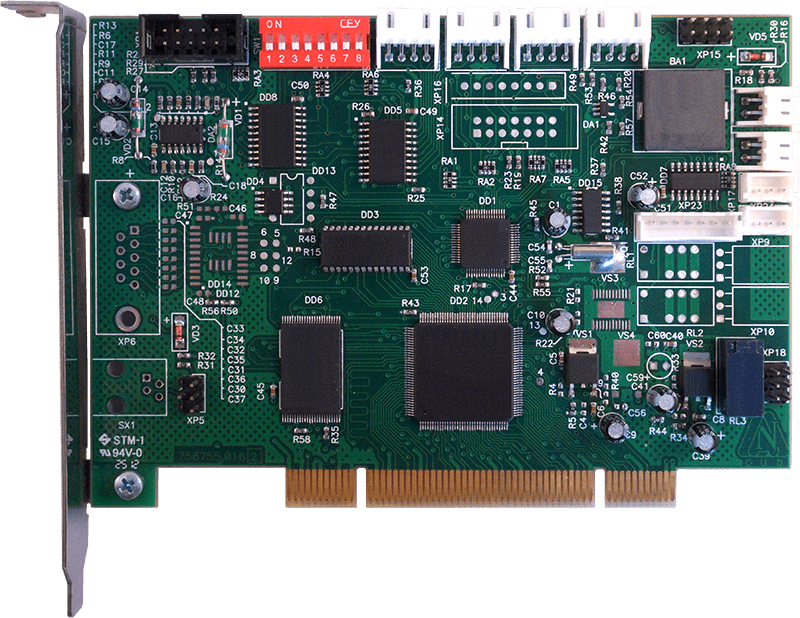

Средства защиты информации

Средства защиты информации — это совокупность инженерно-технических, электрических, электронных, оптических и других устройств и приспособлений, приборов и технических систем, а также иных вещных элементов, используемых для решения различных задач по защите информации, в том числе предупреждения утечки и обеспечения безопасности защищаемой информации.

К основным аппаратным средствам защиты информации относятся:

- устройства для ввода идентифицирующей пользователя информации (магнитных и пластиковых карт, отпечатков пальцев и т.п.);

8

- устройства для шифрования информации (например, АКПШ «Континент»);

- устройства для воспрепятствования несанкционированному включению рабочих станций и серверов (электронные замки и блокираторы).

- устройства уничтожения информации на носителях;

- устройства сигнализации о попытках несанкционированных действий пользователей компьютерной системы и другие.

Программные средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др. Преимущества программных средств — универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки — ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

Смешанные аппаратно-программные средства реализуют те же функции, что аппаратные и программные средства в отдельности, и имеют промежуточные свойства.

Данные средства, как правило, состоят из нескольких частей:

- аппаратный ключ, обеспечивающий идентификацию и аутентификацию пользователя (напримерiButton, eToken, Rutoken);

- считыватель;

- плата PCI для интеграции механизмов защиты в ПЭВМ.

9

Наиболее известные средствами являются SecretNet, ПАК «Соболь», Криптон-Замок, МДЗ-Эшелон.

Примером программных средств защиты могут служить:

- Межсетевой экран (firewall) - это устройство контроля доступа в сеть, предназначенное для блокировки всего трафика, за исключением разрешенных данных. Существуют два основных типа межсетевых экранов: межсетевые экраны прикладного уровня и межсетевые экраны с пакетной фильтрацией.

- Proxy-servers (proxy - доверенность, доверенное лицо) - служба в компьютерных сетях, позволяющая клиентам выполнять косвенные запросы к другим сетевым службам. Сначала клиент подключается к прокси-серверу и запрашивает какой-либо ресурс (например, e-mail), расположенный на другом сервере.

К антивирусным средствам защиты, существующим в настоящее время, можно отнести следующие:

- Avast! HomeEdition. Позволяет проверять различные файлы, оперативную память, почтовый ящик. Также с помощью этого продукта можно находить различные виды макровирусов.

- ComodoAntiVirus. можно использовать для сканирования входящей электронной почты, отслеживания различных процессов, анализа файлов во время обращения к ним или при сохранении на жесткий диск. Кроме этого, пользователям удастся своевременно блокировать различные виды подозрительных действий.

- Антивирус Касперского. Является самым популярным антивирусным средством защиты в России.

10

- Dr.Web (Доктор Веб) - второй по известности в России.

Обеспечивает хорошую защиту компьютера от вирусных атак. Также преимуществом можно назвать относительно малое потребление системных ресурсов и небольшой размер обновлений.

- Nod 32 - антивирус созданный иностранной компанией ESET является одним из лидеров среди антивирусного программного.

Заключение

Прежде чем организация решит использовать Интернет и электронную почту для передачи медицинской информации, должна быть разработана конкретная политика защиты.

Для защиты целостности информации в информационных системах здравоохранения необходимо предусматривать средства защиты от вирусов для всех узлов локальной сети учреждения - серверов и рабочих станций пользователей. Антивирусные программы постоянно защищают программы и данные информационной системы в фоновом режиме, независимо от функционирования приложений, обеспечивая сканирование; онлайновый мониторинг: проверку целостности программ и файлов данных: обнаружение неизвестных вирусов и вирусов-невидимок: контроль подозрительного поведения узлов сети.

11

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ:

1)https://infopedia.su/11x75e9.html

2)http://privetstudent.com/diplomnyye/computers/3658-sistema-zaschity-informacionnyh-dannyh-dlya-lpu.html

3)Герасименко В.А., Малюк А.А. Основы защиты информации. — М.: МИФИ, 1997.

4)Грибунин В.Г., Чудовский В.В. Комплексная система защиты информации на предприятии. — М.: Академия, 2009. — 416 с.

5)Анин Б.Ю. Защита компьютерной информации.-СПб.:БХВ-Санкт-Петербург, 2000

6)Барсуков В.С., Водолазкий В.В. Современные технологии безопастности.-М.:Нолидж, 2000

7)Столингс В. Основы защиты сетей. –М.:Издательский дом «Вильямс», 2002

12

Приложение 1

СРЕДСТВА ЗАЩИТЫ ИНФОРМАЦИИ:

Touch MemoryUSB-флеш-накопителем

Атака на межсетевой экран

Прокси - сервер для обывателей

Дата добавления: 2018-06-27; просмотров: 347; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!