Исследование эффективности системы ЦВЗ - ШПС при коалиционной атаке

Цель работы

Исследовать качество изображения после вложения ЦВЗ и возможности их извлечения после коалиционной атаки.

Задание

1. Произвести вложение ЦВЗ в изображение с различными параметрами ШПС .

2. Выполнить коалиционную атаку с различным числом участников.

3. Оценить визуально качество изображения после вложения ЦВЗ и после атаки.

4. Найти теоретическую и экспериментальную вероятности ошибок при извлечении ЦВЗ.

5. Рассчитать количество вкладываемых бит при различных параметрах ШПС.

Порядок выполнения

Для начала выполнения работы перейти в каталог, содержащий рабочую программу ЛабСтег/AveragingSSS_light(7-8). Запустить программу AveragingSSS_light.exe.

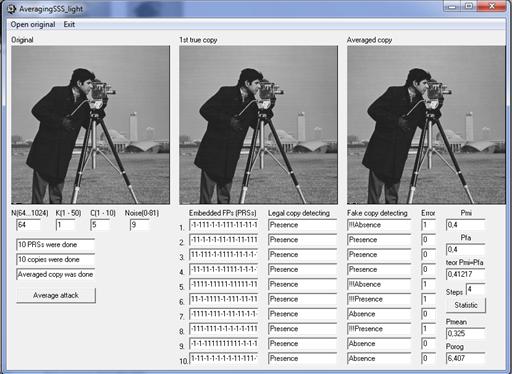

В первом столбце (Embedded FPs (PRSs)) показаны начальные символы ПСП, которые вкладываются в 10 копий изображения.

Второй столбец показывает результат обнаружения ЦВЗ без отсутствия атаки.В третьем столбце представлены результаты обнаружения ЦВЗ при коалиционной атаке C пользователей, причём предполагается, что в эту группу объединяются первые C пользователей.

В третьем столбце показаны ошибки в обнаружении ЦВЗ (1- есть ошибка, 0 – нет ошибки). Величина Pmi- означает частоту пропуска участника коалиции, а Pfa – частота ложного обнаружения участника коалиции из общего числа 10-ти пользователей. theor Pmi=Pfa даёт значение теоретических значений вероятностей пропуска, при выборе порога, обеспечивающее равенство её с вероятностью ложного обнаружения. «Steps» означает количество повторений тестирования при различных образцах аддитивного шума.

|

|

|

Pmean – показывает оценки вероятностей ошибок пропуска и ложного обнаружения при заданном пороге («Porog»).

Рис. 37. Вид панели рабочей программы.

1.Ввести изображение (Cameraman) , нажав кнопку “Open original”.

2.Используя параметры N (длина ШПС сигнала) , K (амплитуда вложения ) и Noise (мощность аддитивного шума ) , установленные по умолчанию , исследовать качество изображения после вложения и атаки (визуально) . а также вероятность ошибки извлечения ШПС по теории (theor Pmi=Pfa) и экспериментальную (Pmean) при различном количестве участников коалиции (C), изменяемом в пределах от 1 до 10 (5 значений). Рассчитать количество бит , вложенных в изображение.

3.Повторить п.3 при изменении K=5,10.

4.Повторить п.3 при K=1 и N=512 и 1024.

Отчет

1.Титульный лист.

2.Таблица значений теоретических и экспериментальных вероятностей ошибок по пп.2-4

3.Визуальная оценка качества изображения (по сравнению с оригиналом) после вложения ЦВЗ и после атаки для всех случаев (по 5-ти бальной шкале).

4.Количество вложенных бит для всех случаев.

5.Выводы об эффективности (или нет) использования ЦВЗ- ШПС с заданными параметрами.

|

|

|

Контрольные вопросы

1.Как выполняется вложение ЦВЗ-ШПС в область пикселей изображения?

2.Чем определяется качество изображения после вложения ЦВЗ и после коалиционной атаки?

3.От каких параметров ШПС и атаки зависит вероятность ошибки при извлечении ЦВЗ?

4.Какими параметрами определяется количество вложенных бит (скорость вложения ЦВЗ)?

5.Какие еще атаки, кроме атаки аддитивным шумом и коалиционной атаки , возможны на систему ЦВЗ-ШПС?

Лабораторная работа 9

Изучение системы аутентификации изображений, использующих ЦВЗ

Цель работы

Изучить процедуру аутентификации изображений с вложением аутентификатора, полученного как имитовставка для шифра DES.

Задание

1. Произвести вложение аутентификатора и дополнительной информации.

2. Проверить корректность извлечения информации и подтверждение подлинности изображения при отсутствии искажений.

3. Проверить отсутствие подтверждения подлинности изображения при наличии произвольно вносимых искажений.

Порядок выполнения

Для начала работы перейти в каталог, содержащий рабочие программы ЛабСтег/Authentication(9), ознакомиться с описанием алгоритмов и их программных реализаций.

|

|

|

1.Запустить программу вложения аутентификатора и дополнительной информации (Вложение.ехе).

2.Выбрать изображение для вложения (открыть файл), наблюдать изображение.

3.Произвести вложение (ввести дополнительное буквенное сообщение и 8-буквенный произвольный ключ аутентификатора). Наблюдать изображение с вложением. Сравнить его с оригиналом.

4.Выбрать опцию «не портить файл с вложением».

5. Произвести извлечение информации и проверить подлинность изображения (Извлечение.ехе => Извлечение => ключ DES (прежний))

Убедиться в успешной аутентификации и правильном извлечении дополнительного сообщения. Наблюдать восстановленное покрывающее сообщение (изображение).

6.Произвести искажение изображения с вложением (Вложение.ехе => Открыть файл => Вложение =>испортить файл с вложением =>произвести искажение файла с вложением).

7.Проверить, что искаженное сообщение не аутентифицируется.

8.Повторить пп.1-5 при неправильном выборе ключа.

9.Повторить пп.1-7 для другого дополнительного сообщения.

Отчет

1.Титульный лист.

2.Текст вложенного сообщения и ключа DES.

3.Визуальное сравнение исходного изображения и изображения с вложением.

|

|

|

4.Результаты проверки подлинности изображения и выводы.

Контрольные вопросы

1.В чём состоит преимущество аутентификации с использованием ЦВЗ?

2.Какова основная проблема при разработке систем аутентификации с использованием ЦВЗ?

3.Существуют ли атаки на рассматриваемую систему аутентификации?

4.Каковы основные показатели эффективности данной системы аутентификации?

Литература

1.В.И.Коржик, «Основы стеганографии», http://ibts.sut.ru/materialy.

2.Грибунин В.Г. Цифровая стеганография/В.Г. Грибунин, И.Н. Оков, И.В. Туринцев //— М.: Солон-Пресс, 2002.

3.Barni M.Watermarking system Engineering /M. Barni, F. Bartolini // Maral Dekker, 2004.

4. Cox I., et all, Digital Watermarking / MK, 2002.

Валерий Иванович Коржик

Александр Игоревич Кочкарев

ОСНОВЫ стеганографии

Методические УКАЗАНИЯ

К ЛАБОРАТОРНЫМ РАБОТАМ

Ответственный редактор В.И. Коржик

Редактор Л.А. Медведева

План 2012 г., п. 7

Подписано к печати 24.10.2011

Объем 32усл. печ. л. Тираж?? экз. Зак. ??

Издательство СПбГУТ. 191186 СПб., наб. р. Мойки, 61

Отпечатано в СПбГУТ

В. И. Коржик

А. И. Кочкарев

ОСНОВЫ стеганографии

Методические УКАЗАНИЯ

К ЛАБОРАТОРНЫМ РАБОТАМ

САНКТ-ПЕТЕРБУРГ

2013

Дата добавления: 2018-04-05; просмотров: 361; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!