Методы и средства обеспечения информационной безопасности

Организационная защита — это регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз. Организационная защита обеспечивает:

1) организацию охраны, режима, работу с кадрами, с документами;

2) использование технических средств безопасности и информационно-аналитическую деятельность по выявлению внутренних и внешних угроз предпринимательской деятельности.

К основным организационным мероприятиям можно отнести:

1) организацию режима и охраны. Их цель — исключение возможности тайного проникновения на территорию и в помещения посторонних лиц;

2) организацию работы с сотрудниками, которая предусматривает подбор и расстановку персонала, включая ознакомление с сотрудниками, их изучение, обучение правилам работы с конфиденциальной информацией, ознакомление с мерами ответственности за нарушение правил защиты информации и др.;

3) организацию работы с документами и документированной информацией, включая организацию разработки и использования документов и носителей конфиденциальной информации, их учет, исполнение, возврат, хранение и уничтожение;

· организацию использования технических средств сбора, обработки, накопления и хранения конфиденциальной информации;

|

|

|

· организацию работы по анализу внутренних и внешних угроз конфиденциальной информации и выработке мер по обеспечению ее защиты;

· организацию работы по проведению систематического контроля за работой персонала с конфиденциальной информацией, порядком учета, хранения и уничтожения документов и технических носителей.

В каждом конкретном случае организационные мероприятия носят специфическую для данной организации форму и содержание, направленные на обеспечение безопасности информации в конкретных условиях.

На сегодняшний день существует большой арсенал методов обеспечения информационной безопасности:

· средства идентификации и аутентификации пользователей (так называемый комплекс 3А);

· средства шифрования информации, хранящейся на компьютерах и передаваемой по сетям;

· межсетевые экраны;

· виртуальные частные сети;

· средства контентной фильтрации;

· инструменты проверки целостности содержимого дисков;

· средства антивирусной защиты;

системы обнаружения уязвимостей сетей и анализаторы сетевых атак.

Каждое из перечисленных средств может быть использовано как самостоятельно, так и в интеграции с другими. Это делает возможным создание систем информационной защиты для сетей любой сложности и конфигурации, не зависящих от используемых платформ.

|

|

|

«Комплекс 3А» включает аутентификацию (или идентификацию), авторизацию и администрирование. Идентификация и авторизация − это ключевые элементы информационной безопасности. При попытке доступа к информационным активам функция идентификации дает ответ на вопрос: «Кто вы?» и «Где вы?» − являетесь ли вы авторизованным пользователем сети. Функция авторизации отвечает за то, к каким ресурсам конкретный пользователь имеет доступ. Функция администрирования заключается в наделении пользователя определенными идентификационными особенностями в рамках данной сети и определении объема допустимых для него действий.

Системы шифрования позволяют минимизировать потери в случае несанкционированного доступа к данным, хранящимся на жестком диске или ином носителе, а также перехвата информации при ее пересылке по электронной почте или передаче по сетевым протоколам. Задача данного средства защиты – обеспечение конфиденциальности. Основные требования, предъявляемые к системам шифрования – высокий уровень криптостойкости и легальность использования на территории России (или других государств).

|

|

|

Говоря о криптографии и межсетевых экранах, следует упомянуть о защищенных виртуальных частных сетях (Virtual Private Network – VPN). Их использование позволяет решить проблемы конфиденциальности и целостности данных при их передаче по открытым коммуникационным каналам.

Рис.2 Virtual Private Network

Использование VPN можно свести к решению трех основных задач:

1. защита информационных потоков между различными офисами компании (шифрование информации производится только на выходе во внешнюю сеть);

2. защищенный доступ удаленных пользователей сети к информационным ресурсам компании, как правило, осуществляемый через интернет;

3. защита информационных потоков между отдельными приложениями внутри корпоративных сетей (этот аспект также очень важен, поскольку большинство атак осуществляется из внутренних сетей).

Рис.3 Сетевой экран

Межсетевой экран представляет собой систему или комбинацию систем, образующую между двумя или более сетями защитный барьер, предохраняющий от несанкционированного попадания в сеть или выхода из нее пакетов данных.

Основной принцип действия межсетевых экранов − проверка каждого пакета данных на соответствие входящего и исходящего IP‑адреса базе разрешенных адресов. Таким образом, межсетевые экраны значительно расширяют возможности сегментирования информационных сетей и контроля за циркулированием данных.

|

|

|

Сетевые экраны подразделяются на различные типы в зависимости от следующих характеристик:

· обеспечивает ли экран соединение между одним узлом и сетью или между двумя или более различными сетями;

· на уровне каких сетевых протоколов происходит контроль потока данных;

· отслеживаются ли состояния активных соединений или нет.

В зависимости от охвата контролируемых потоков данных сетевые экраны делятся на:

1) традиционный сетевой (или межсетевой) экран — программа (или неотъемлемая часть операционной системы) на шлюзе (сервере, передающем трафик между сетями) или аппаратное решение, контролирующие входящие и исходящие потоки данных между подключенными сетями.

2) персональный сетевой экран — программа, установленная на пользовательском компьютере и предназначенная для защиты от несанкционированного доступа только этого компьютера.

3) Вырожденный случай — использование традиционного сетевого экрана сервером, для ограничения доступа к собственным ресурсам.

В зависимости от уровня, на котором происходит контроль доступа, существует разделение на сетевые экраны, работающие на:

· сетевом уровне, когда фильтрация происходит на основе адресов отправителя и получателя пакетов, номеров портов транспортного уровня модели OSI и статических правил, заданных администратором;

· сеансовом уровне (также известные как stateful) — отслеживающие сеансы между приложениями, не пропускающие пакеты нарушающих спецификации TCP/IP, часто используемых в злонамеренных операциях — сканировании ресурсов, взломах через неправильные реализации TCP/IP, обрыв/замедление соединений, инъекция данных.

· уровне приложений, фильтрация на основании анализа данных приложения, передаваемых внутри пакета. Такие типы экранов позволяют блокировать передачу нежелательной и потенциально опасной информации на основании политик и настроек.

Эффективное средство защиты от потери конфиденциальной информации − фильтрация содержимого входящей и исходящей электронной почты. Проверка самих почтовых сообщений и вложений в них на основе правил, установленных в организации, позволяет также обезопасить компании от ответственности по судебным искам и защитить их сотрудников от спама. Средства контентной фильтрации позволяют проверять файлы всех распространенных форматов, в том числе сжатые и графические. При этом пропускная способность сети практически не меняется.

Все изменения на рабочей станции или на сервере могут быть отслежены администратором сети или другим авторизованным пользователем благодаря технологии проверки целостности содержимого жесткого диска (integrity checking). Это позволяет обнаруживать любые действия с файлами (изменение, удаление или же просто открытие) и идентифицировать активность вирусов, несанкционированный доступ или кражу данных авторизованными пользователями. Контроль осуществляется на основе анализа контрольных сумм файлов (CRC‑сумм).

Современные антивирусные технологии позволяют выявить практически все уже известные вирусные программы через сравнение кода подозрительного файла с образцами, хранящимися в антивирусной базе. Кроме того, разработаны технологии моделирования поведения, позволяющие обнаруживать вновь создаваемые вирусные программы. Обнаруживаемые объекты могут подвергаться лечению, изолироваться (помещаться в карантин) или удаляться. Защита от вирусов может быть установлена на рабочие станции, файловые и почтовые сервера, межсетевые экраны, работающие под практически любой из распространенных операционных систем (Windows, Unix- и Linux‑системы, Novell) на процессорах различных типов.

Фильтры спама значительно уменьшают непроизводительные трудозатраты, связанные с разбором спама, снижают трафик и загрузку серверов, улучшают психологический фон в коллективе и уменьшают риск вовлечения сотрудников компании в мошеннические операции. Кроме того, фильтры спама уменьшают риск заражения новыми вирусами, поскольку сообщения, содержащие вирусы (даже еще не вошедшие в базы антивирусных программ) часто имеют признаки спама и отфильтровываются. Правда, положительный эффект от фильтрации спама может быть перечеркнут, если фильтр наряду с мусорными удаляет или маркирует как спам и полезные сообщения, деловые или личные.

Для противодействия естественным угрозам информационной безопасности в компании должен быть разработан и реализован набор процедур по предотвращению чрезвычайных ситуаций (например, по обеспечению физической защиты данных от пожара) и минимизации ущерба в том случае, если такая ситуация всё-таки возникнет. Один из основных методов защиты от потери данных – резервное копирование с четким соблюдением установленных процедур (регулярность, типы носителей, методы хранения копий и т.д.).

Современные антивирусные технологии позволяют выявить практически все уже известные вирусные программы через сравнение кода подозрительного файла с образцами, хранящимися в антивирусной базе. Кроме того, разработаны технологии моделирования поведения, позволяющие обнаруживать вновь создаваемые вирусные программы. Обнаруживаемые объекты могут подвергаться лечению, изолироваться (помещаться в карантин) или удаляться. Защита от вирусов может быть установлена на рабочие станции, файловые и почтовые сервера, межсетевые экраны, работающие под практически любой из распространенных операционных систем (Windows, Unix- и Linux‑системы, Novell) на процессорах различных типов.

Способы противодействия компьютерным вирусам можно разделить на несколько групп:

2.2.1. профилактика вирусного заражения и уменьшение предполагаемого ущерба от такого заражения;

2.2.2 методика использования антивирусных программ, в том числе обезвреживание и удаление известного вируса;

2.2.3. способы обнаружения и удаления неизвестного вируса.

С давних времен известно, что к любому яду рано или поздно можно найти противоядие. Таким противоядием в компьютерном мире стали программы, называемые антивирусными. Данные программы можно классифицировать по пяти основным группам: фильтры, детекторы, ревизоры, доктора и вакцинаторы.

Антивирусы-фильтры - это резидентные программы, которые оповещают пользователя обо всех попытках какой-либо программы записаться на диск, а уж тем более отформатировать его, а также о других подозрительных действиях (например, о попытках изменить установки CMOS). При этом выводится запрос о разрешении или запрещении данного действия. Принцип работы этих программ основан на перехвате соответствующих векторов прерываний. К преимуществу программ этого класса по сравнению с программами-детекторами можно отнести универсальность по отношению как к известным, так и неизвестным вирусам, тогда как детекторы пишутся под конкретные, известные на данный момент программисту виды. Это особенно актуально сейчас, когда появилось множество вирусов-мутантов, не имеющих постоянного кода. К недостаткам можно отнести частую выдачу запросов на осуществление какой-либо операции: ответы на вопросы отнимают у пользователя много времени и действуют ему на нервы. При установке некоторых антивирусов-фильтров могут возникать конфликты с другими резидентными программами, использующими те же прерывания, которые просто перестают работать.

Все антивирусные программы делятся на три вида: полифаги, ревизоры,блокировщики.

Работа полифагов заключается в поиске вирусных файлов в оперативной системе и загрузочных дисков. Самыми известными программами антивирусных полифагов является: Panda, Dr. Web, Kaspersky, Avast.

Рис.4 Пример полифагов

Рис.5 Антивирус аваст

Чтобы полифаговый антивирус искал известные вирусы, используются маски. Эти маски задают специальный код для каждого файла. Если код идет последовательно, то файл подлежит лечению.

Если же антивирус долго время не обновлялся, а на компьютере есть вирус, то используется способ «эвристического сканирования». При «подозрительном» файле антивирус выдаёт информацию о возможном заражении системы.

Достоинством полифагов является их практичность, а к недостаткам маленькая скорость поиска вирусов.

Ревизоры подсчитывают контрольную сумму всех файлов, и при находке лишнего выдают сообщение об ошибке. Достоинств у таких антивирусов очень мало, но зато хватает недостатков, например: к вам пришла новая почта, ревизор может принять её, как зараженный файл. Это происходит потому, что в компьютерном антивирусе не забиты данные о новой информации.

И последний вид антивируса, это блокировщик. Работа блокировщиков заключается в перехватах вирусных ссылок и файлов.

У этих антивирусов есть одно прекрасное достоинство, это их способность оперативно находить новые вирусы.

Наибольшее распространение в нашей стране получили программы-детекторы, а вернее программы, объединяющие в себе детектор и доктор. Наиболее известные представители этого класса - Aidstest, Doctor Web, Microsoft Antivirus, Kaspersky.

Рассмотрим на примере «Лаборатории Касперского»

Самый известный в России производитель систем защиты от вредоносных программ, спама и хакерских атак и крупнейшая антивирусная компания в Европе. «Лаборатория Касперского» уверенно входит в четверку ведущих мировых производителей программных решений для обеспечения информационной безопасности для конечных пользователей.

В компании постоянно анализируют вирусную активность и научились предугадывать тенденции развития вредоносных программ. Благодаря чему уже не раз удавалось заблаговременно обеспечить своих пользователей надежной защитой от новых видов атак.

Это преимущество — основа продуктов и услуг «Лаборатории Касперского».

Продукты компании:

Антивирус Касперского — защита персонального компьютера от вирусов и другого вредоносного ПО;

Рис.6 Окно Касперского

Kaspersky Internet Security — защита компьютера от вирусов и другого вредоносного ПО, а также от хакерских атак и спама;

Kaspersky CRYSTAL — комплексное средство безопасности, защита компьютера от вирусов и другого вредоносного ПО, хакерских атак и спама, а также средства для резервного копирования и шифрования данных; Kaspersky ONE — универсальное решение с единым кодом активации защищает до 5 различных персональных устройств – от ПК и ноутбуков на платформе Windows и Mac до смартфонов и планшетных компьютеров;

Рис.6 Окно Касперского

Kaspersky Internet Security — защита компьютера от вирусов и другого вредоносного ПО, а также от хакерских атак и спама;

Kaspersky CRYSTAL — комплексное средство безопасности, защита компьютера от вирусов и другого вредоносного ПО, хакерских атак и спама, а также средства для резервного копирования и шифрования данных; Kaspersky ONE — универсальное решение с единым кодом активации защищает до 5 различных персональных устройств – от ПК и ноутбуков на платформе Windows и Mac до смартфонов и планшетных компьютеров;

Рис.7 Kaspersky Internet Security

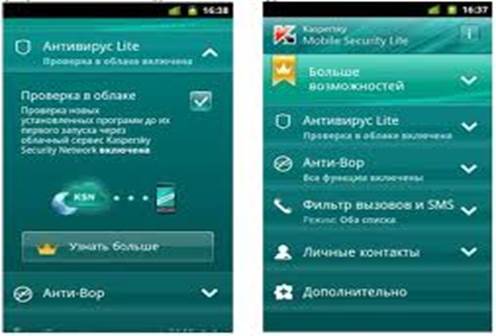

Kaspersky Mobile Security — защита мобильного устройства от сетевых атак, вредоносного ПО и SMS-спама;

Рис.8 Пример защиты мобильного устройства

Kaspersky Tablet Security – специализированное решение для защиты планшетов на базе ОС Android;

Антивирусная утилита AVZ — защита компьютера от Spyware и Adware модулей;

Kaspersky Anti-Hacker — защита персонального компьютера от несанкционированного доступа к данным, а также от сетевых хакерских атак из локальной сети или интернета. Поддержка программы прекращена 1 августа 2007года.

Kaspersky Password Manager — программное обеспечение для хранения паролей

Kaspersky KryptoStorage — защита личных данных от несанкционированного доступа или кражи с помощью современной технологии «прозрачного» шифрования, а также удаление файлов с компьютера без возможности их восстановления.

23. Цели и задачи структурных подразделений защиты информации на предприятии (в организации).

Дата добавления: 2019-07-15; просмотров: 921; Мы поможем в написании вашей работы! |

Мы поможем в написании ваших работ!